Команда специалистов из израильского Университета Бен-Гуриона в Негеве на практике выяснила, что взломать практически любой смартфон можно при помощи скомпрометированного сенсорного дисплея. Для этого достаточно установить его взамен оригинального. Соответственно, в группу риска попадают все владельцы устройств с треснувшим экраном, решившие починить любимый гаджет в неофициальном сервисном центре.

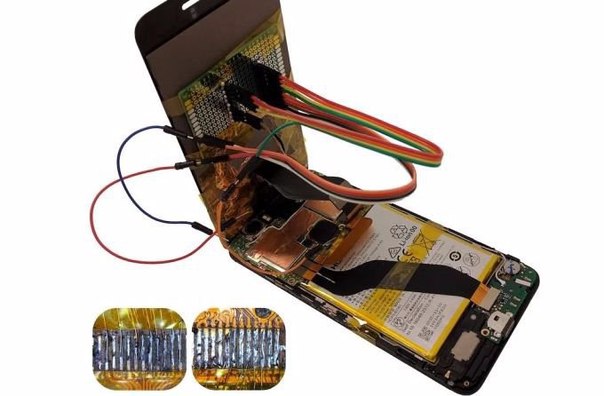

Исследователи подключили к таким дисплеям чипы для слежки, использующие вредоносное ПО. Метод схож с установкой кейлоггера, программы или устройства, отслеживающего все нажатия и движения. За счёт этого им удалось сымитировать касания к сенсорному дисплею, сохранять скрины, данные приложений и конфиденциальную информацию, а также перенаправлять браузеры мобильных устройств на фишинговые сайты. Метод опробован на смартфоне Nexus 6P и планшете LG G Pad 7.0.

Хотя показанная израильтянами аппаратура выглядит громоздкой, специалисты заверяют, что её возможно сделать в формате компактного и не занимающего много места чипа. Таким образом, злоумышленники получат доступ к паролям, фотографиям, переписке и прочему, а пользователь даже не будет догадываться в чём дело.

Поскольку вредоносное ПО сохраняется после обновления операционной системы и возврата к заводским настройкам, а антивирусы практически не в состоянии его обнаружить, методика несёт серьёзный риск и может затронуть значительное количество техники. Поскольку больше 50% пользователей хотя бы раз меняли экран, специалисты призывают производителей электроники учесть такую уязвимость в новых разработках. Скорее всего, стремление к усилению безопасности спровоцирует повсеместный выпуск не пригодной к ремонту техники, где замена каких-либо комплектующих полностью исключена, как, например, у моделей от Apple.

-

Shattered Trust: Malicious Software Installation

-

Shattered Trust: Take Picture and Send Via Email

-

Shattered Trust: Replace URL with Phishing URL

-

Shattered Trust: Log and Exfiltrate Screen Unlock Pattern

-

Shattered Trust: Complete Phone Compromise